/ Автор: orsecadmin | Оставить комментарий

Microsoft Office 365 предлагает пользователям отправку зашифрованных сообщений. Эта функция рекламируется разработчиком, как позволяющая безопасно отправлять и получать зашифрованные сообщения электронной почты между людьми внутри и за пределами вашей организации. Однако, как выяснили исследователи безопасности из компании WithSecure, сообщения зашифрованы с помощью небезопасного метода прямого шифрования Electronic codebook mode (ECB). Этот способ может привести к утечке информации о структуре отправляемых сообщений, что грозит частичным или полным раскрытием содержимого сообщения.

Поскольку зашифрованные сообщения отправляются как обычные вложения электронной почты, отправленные сообщения могут храниться в различных системах электронной почты и могут быть перехвачены любой стороной между отправителем и получателем.

Основная проблема ECB заключается в том, что повторяющиеся области зашифрованных данных в виде простого текста при использовании одного ключа дают одинаковый результат. Другими словами, создаётся паттерн.

Злоумышленник с большой базой данных сообщений может сделать вывод об их содержании (или его частях), анализируя относительное расположение повторяющихся частей перехваченных сообщений.

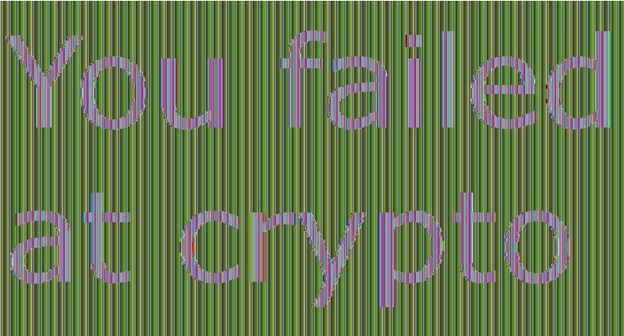

В качестве доказательства исследователи приводят дешифрованное таким способом изображение

Несмотря на то, что точные значения отдельных пикселей остались неизвестны, фактическое содержимое изображения можно легко определить. При этом, для использования этой уязвимости злоумышленникам даже не потребуется знание ключа шифрования. Достаточно собрать несколько зашифрованных сообщений и посмотреть на паттерны, которые могут частично открыть ему контент писем.

Как отмечают исследователи, после неоднократных запросов о статусе уязвимости Microsoft в конце концов ответила следующее:

«Данная уязвимость не является критичной для безопасности и не считается нарушением. Её эксплуатация не ведёт к изменениям в коде, поэтому не было присвоено CVE».

Поскольку конечный пользователь или администратор системы электронной почты не имеет возможности принудительно применять более безопасный режим работы, а у Microsoft нет планов по устранению этой уязвимости, единственным способом ее устранения, по мнению экспертов WithSecure, является отказ от использования шифрования сообщений Microsoft Office 365.

С заботой о вашей безопасности, команда Origin Security