/ Автор: orsecadmin | Оставить комментарий

Интернет знает о Вас больше, чем Вы думаете

Иллюзия того, что злоумышленникам практически не под силу получить доступ к чужому компьютеру или проникнуть во внутреннюю сеть компании, постепенно уходит в прошлое. Если обратиться к заголовкам официальных СМИ, которые все чаще сообщают о взломах различных информационных систем, сложных целенаправленных атаках на финансовые организации, предприятия и даже целые города, — становится ясно, что киберпреступления стали явлением регулярным и распространенным. Как показывает практика, все взломы начинаются с поиска информации о цели, а некоторые атаки на этом этапе и заканчиваются.

Поиск информации в открытых источниках (OSINT – Open Source Intelligence) — довольно обширная тема. Этим материалом мы начинаем цикл статей, раскрывающих последовательность действий злоумышленников и выводы, которые могут быть ими сделаны в результате сбора информации о компании.

Первые шаги: выявление и анализ области будущих атак (диапазона IP-адресов).

Предположим, что ваша компания приглянулась некоему субъекту с наклонностями к вредительству. Какую информацию он может получить в Сети?

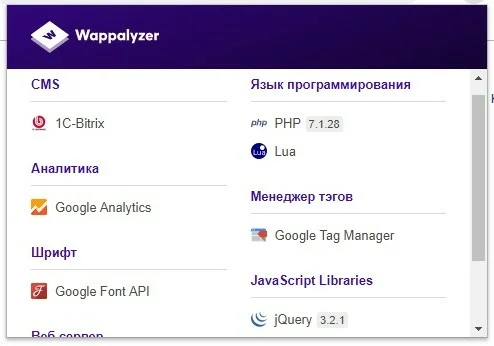

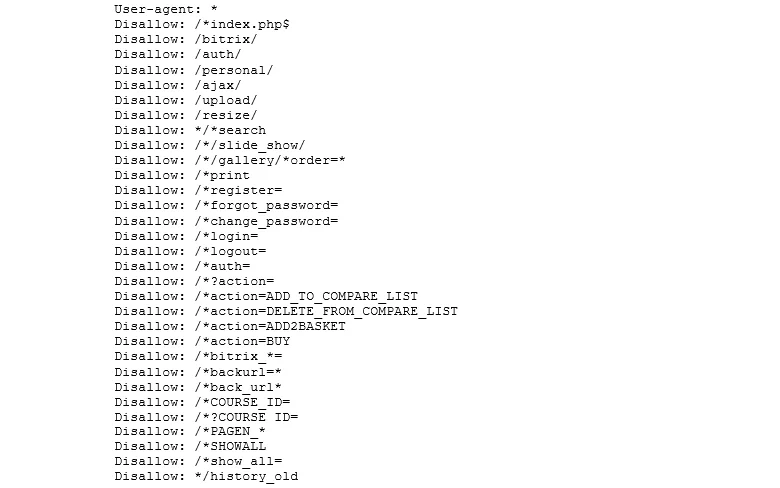

Рассмотрим абсолютно законные методы. Начнем с поисковых движков: Google, Yandex и им подобных. Вводим в поисковой строке название фирмы и получаем официальный сайт, который сейчас есть у каждой уважающей себя компании.

Отправная точка есть, с этим и будем работать.

Дальше, подробно по шагам:

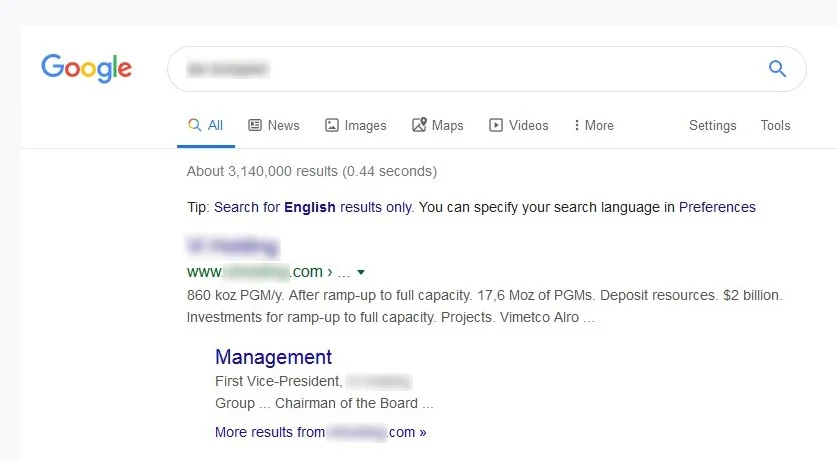

1. Рассмотрим, на какой платформе развернут ресурс и какие технологии применяются. Для этого даже не надо выходить из браузера: используем плагин Wappalyzer.

Нашли CMS, значит и панель администрирования можно поискать по стандартным путям и проверить учетные данные администратора, установленные по умолчанию.

2. Список того, что пытаются «скрыть» администраторы от поисковых движков находится в robots.txt:

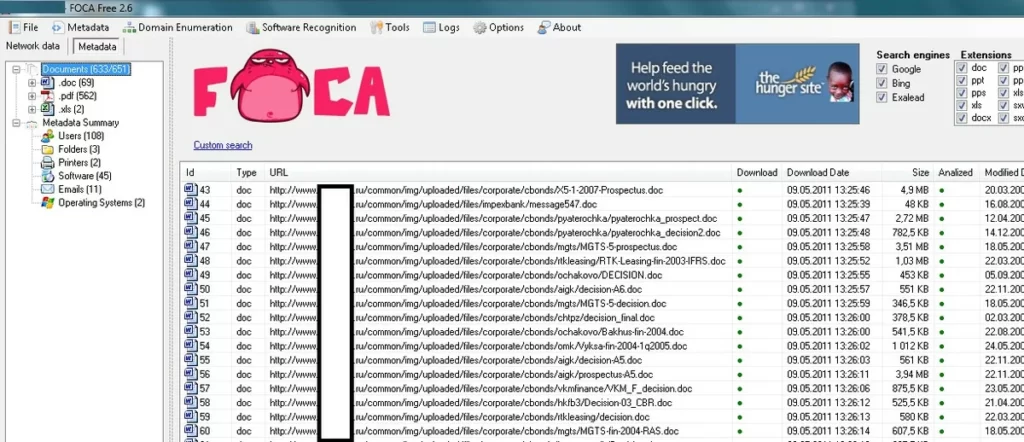

3. Установим какие документы содержит сайт и какие метаданные они содержат. В этом нам поможет FOCA (Fingerprinting Organizations with Collected Archives):

В результате анализа этих данных, можно получить информацию о внутренней структуре сети: домен/рабочая группа, внутренние сервисы, порядок именования сетевых объектов, логины доменных пользователей, адресацию сети, используемое ПО и не только.

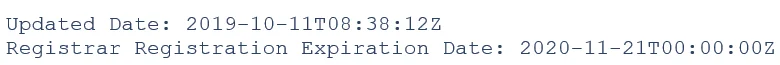

4. Поищем информацию о дате истечения регистрации доменного имени в любом доступном whois сервисе, к примеру, на reg.ru:

Зачем это делать злоумышленникам? Киберсквоттеры – злоумышленники, занимающиеся угоном доменных имен, у которых истекает срок регистрации. В этом случае, компания рискует потерять доступ к своему сайту, если администраторы не решат вопрос заранее. На сегодняшний день также существует распространенная практика покупки имен в других доменных зонах с целью компрометации ресурса и вымогания денег за прекращение таких действий. В данном случае, регистрация продлена.

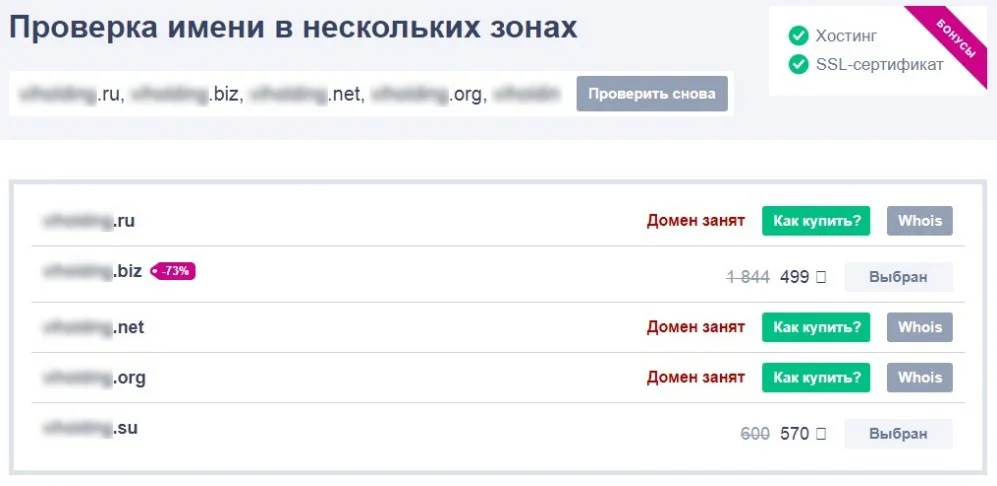

5. Ищем сайты в других зонах. Для этого хорошо подходят регистраторы доменных имен, как уже упомянутый, reg.ru или seo-анализаторы (cy-pr.com, pr-cy.ru и пр.). Нашли. Возможно, это старый, давно забытый сайт с уязвимостями. Повторяем предыдущие этапы для них.

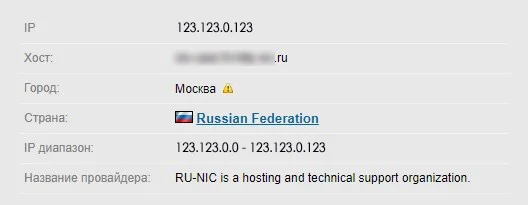

6. Проверим принадлежность хостинг-площадки у сайта: собственная или арендованная.

В данном случае используется хостинговая площадка NIC.ru. Неплохой выбор. В случае уязвимой платформы появляется возможность получить доступ к необходимому ресурсу, либо к неправильно настроенному веб-серверу через уязвимый сайт. В любом случае, стоит посмотреть какие сайты располагаются на той же площадке (2ip.ru, вкладка «Сайты на одном IP»).

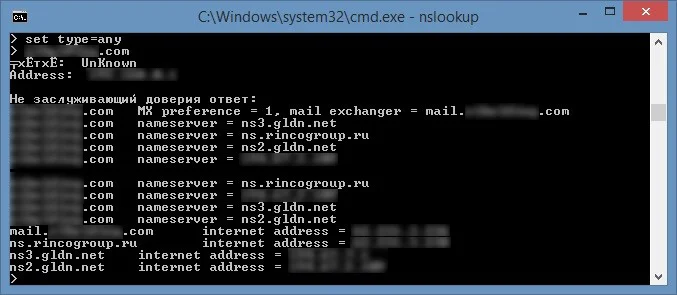

7. Поищем сервисы в интересуемой доменной зоне:

Для начала получим доменные серверы, обслуживающие зону и почтовые серверы. Для этого можно использовать стандартную утилиту nslookup или же воспользоваться одним из множества сервисов в сети, к примеру infobyip.com.

Информацию о доменной зоне можно получить несколькими путями:

Получить у DNS-сервера (если он неправильно настроен). Для проверки отлично подойдет утилита dnsrecon, входящая в состав дистрибутива Kali.

- dnsrecon -d ********.com -t axfr

Перебором зоны. Для перебора хорошо подойдет утилита dnsmap.

- dnsmap *********.com

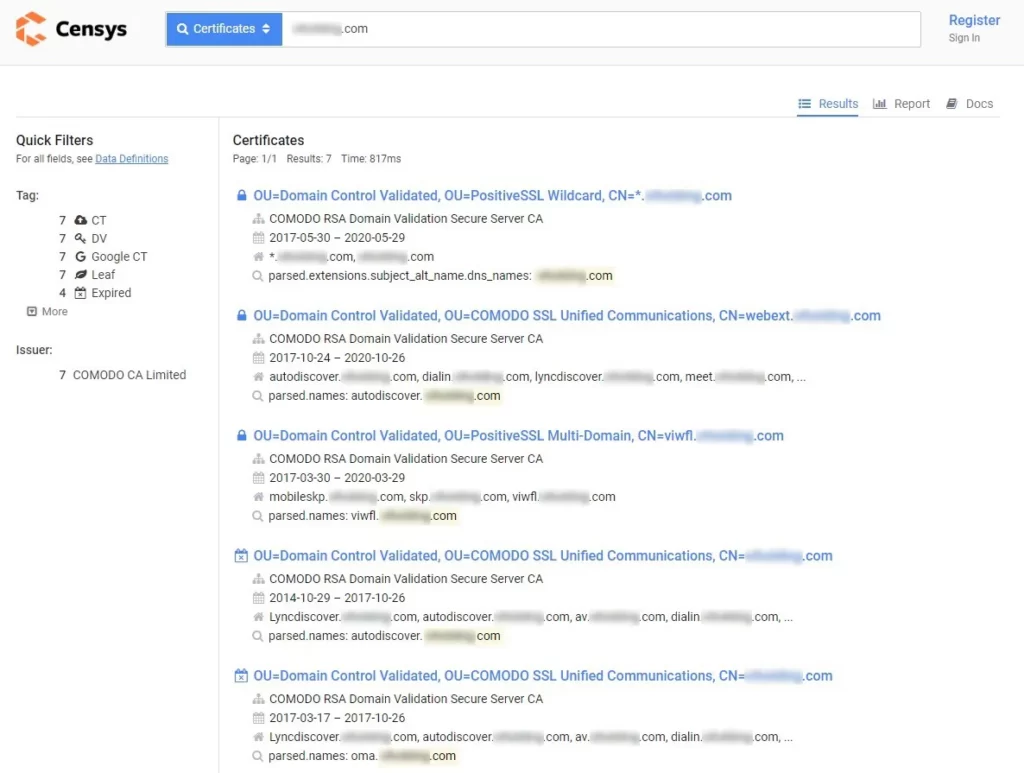

8. Поищем домены в других источниках:

Проанализируем сертификаты при помощи сервиса Сensys:

В данном случае не пришлось обращаться к DNS-серверу организации.

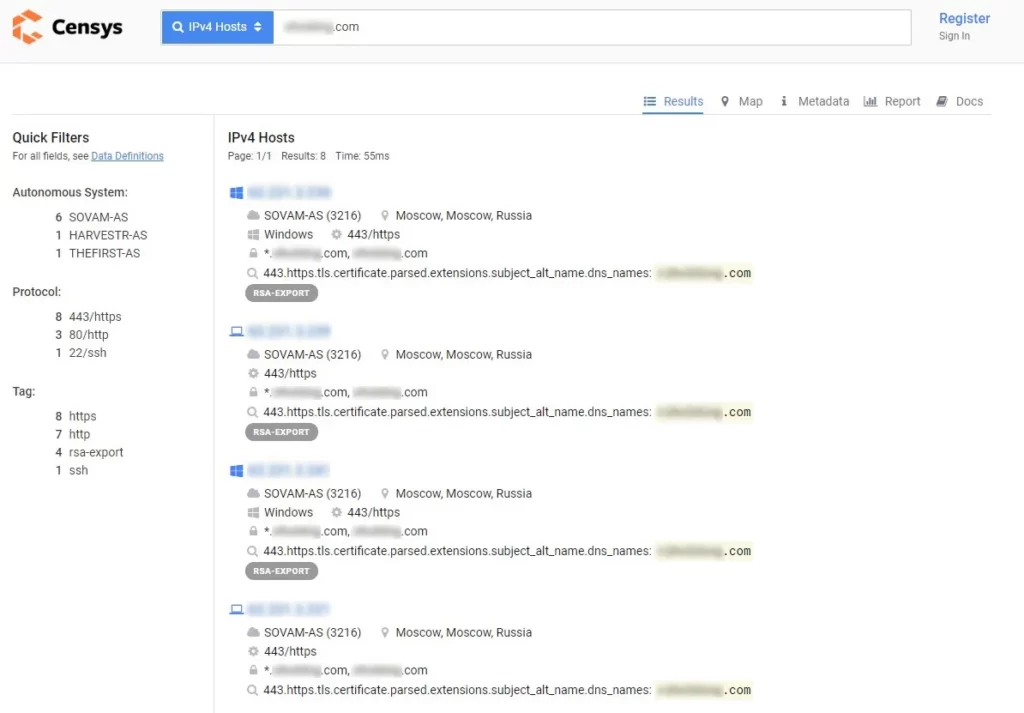

9. А теперь найдем внешний периметр организации (если до сих пор не нашли):

Или же можно использовать полученные данные о доменной зоне и посмотреть, как разрешаются имена:

Получаем приблизительные диапазоны IP-адресов. Подтвердим с помощью анализа сервисов.

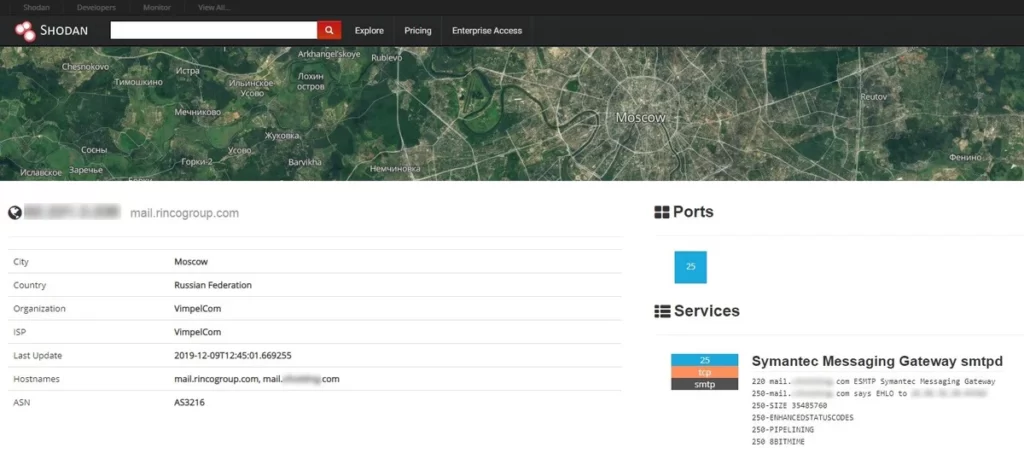

10. Анализ сервисов проводим все в тех же Shodan и Censys. Есть возможность, что поисковые сервисы проиндексировали уязвимый сервис, «подсветили» его и написали номер уязвимости.

Результаты беглого поиска по открытым источникам информации.

После проведения вышеописанных действий, выявляется диапазон IP-адресов, используемых интересуемой организацией, и список сервисов, размещенных на них, либо на арендуемых площадках. Далее злоумышленник анализирует полученную информацию, подготавливает и проводит различные компьютерные атаки по наименее защищенному направлению.

В случае если внешний периметр остается неприступен, преступник может использовать электронную почту для проникновения внутрь сети. Но это уже совсем другая история…